PHP 文件上传漏洞:代码高亮和 ZIP 解压缩的潜在风险

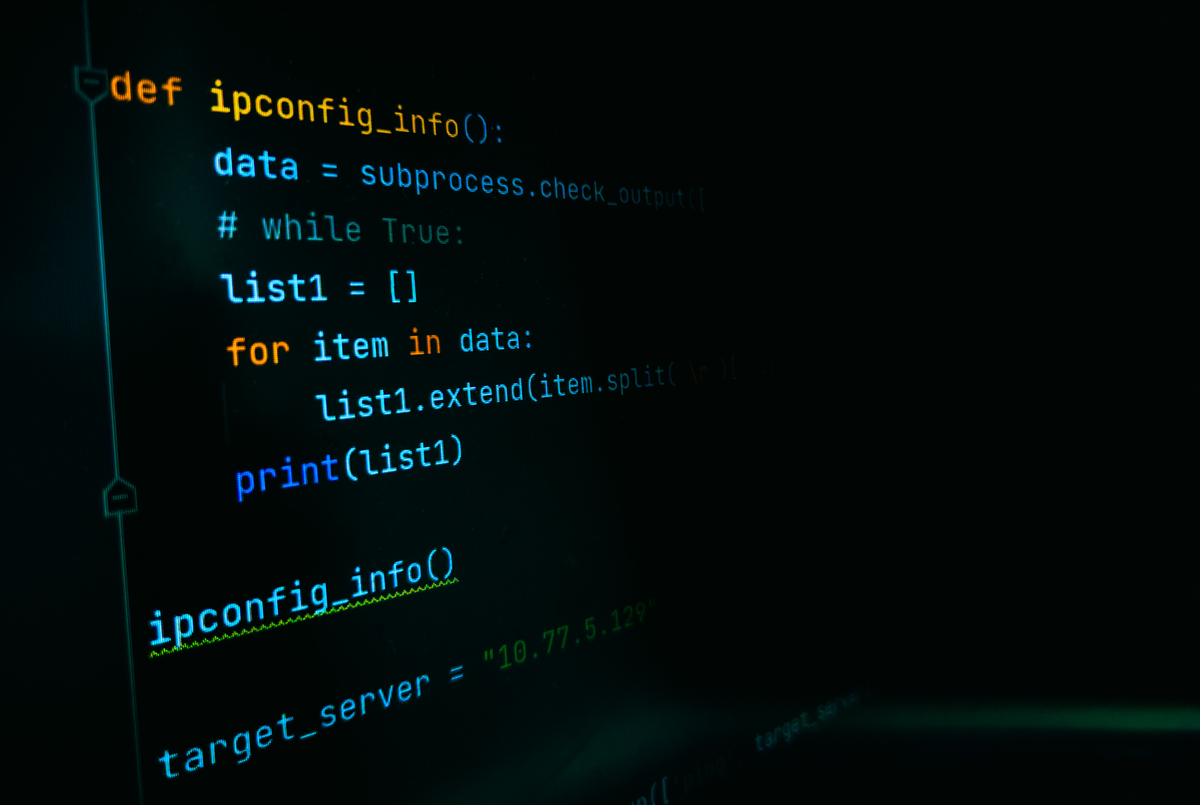

这是一个 PHP 文件,它会将当前文件的源代码高亮显示出来。它还包含一个上传文件的逻辑,如果上传的文件是一个 ZIP 文件,它会在 /tmp 目录下解压缩该文件。其中,exec 函数用于执行系统命令,cd 命令用于切换当前目录,unzip 命令用于解压缩 ZIP 文件。

然而,该代码存在一个严重的安全漏洞:它没有对上传的文件进行任何验证和过滤,可能会导致文件包含漏洞和路径遍历漏洞。

文件包含漏洞:攻击者可以上传一个包含恶意代码的 ZIP 文件,并利用 unzip 命令解压缩该文件,从而导致服务器执行恶意代码。

路径遍历漏洞:攻击者可以上传一个包含特殊字符的 ZIP 文件,并利用 unzip 命令解压缩该文件,从而导致文件被解压缩到服务器上的任意目录,甚至可以访问服务器上的敏感文件。

建议在实际应用中,必须对上传的文件进行验证和过滤,以防止潜在的安全漏洞。

原文地址: https://www.cveoy.top/t/topic/oiLf 著作权归作者所有。请勿转载和采集!