Golang 恶意代码免杀技巧分析:AES加密、动态内存分配和反射调用

该代码使用 Golang 语言编写,旨在通过各种技术手段来提高其免杀能力,使其更难被安全软件检测到。下面我们将分析代码中使用的几种免杀技巧:

-

加密恶意代码 该代码使用 AES 加密算法对恶意代码进行加密,增加了恶意代码的免杀能力,使其难以被杀软检测到。加密后的恶意代码将以 base64 编码的方式存储,进一步提高了其隐蔽性。

-

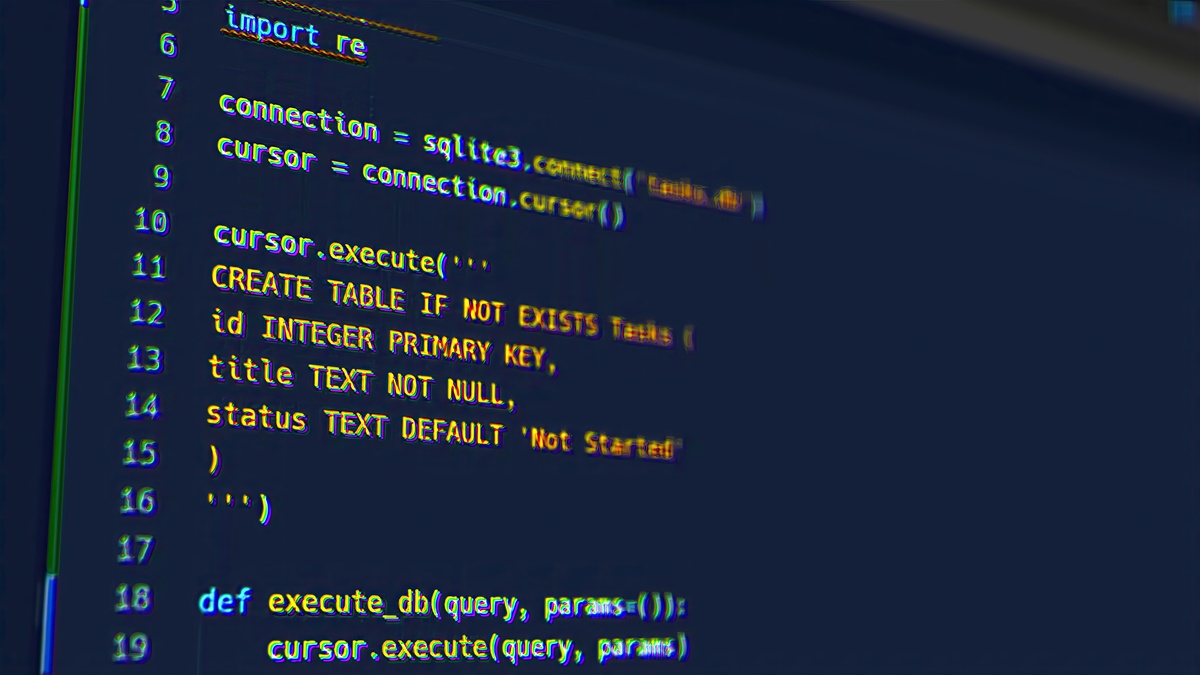

使用动态内存分配 该代码使用

VirtualAlloc函数在程序运行时动态分配内存,避免了在编译时就生成一段可执行的恶意代码,减少了静态检测的可能性。动态内存分配使得恶意代码的内存地址在运行时才确定,增加了安全软件分析其行为的难度。 -

使用反射调用函数 该代码使用反射机制调用函数,使得函数调用的代码在编译时不可见,使静态分析更加困难。同时,该代码通过将恶意代码转换为

reflect.Value类型,避免了在代码中明文出现恶意代码的情况,增加了代码的免杀能力。 -

隐藏代码逻辑 代码通过将

exec函数的调用封装在main函数中,并且使用反射机制来调用该函数,隐藏了代码的逻辑,使得安全软件更难识别代码的恶意行为。 -

使用系统调用 代码使用了

CreateThread和WaitForSingleObject等系统调用函数来创建和等待线程,这使得代码可以绕过某些安全软件对用户级 API 的监控。

总而言之,该代码通过结合多种免杀技巧,试图绕过安全软件的检测。为了提高代码的安全性,建议开发者采用更加安全的编程实践,例如代码签名、代码混淆、沙箱技术等,来降低代码被恶意利用的风险。

原文地址: https://www.cveoy.top/t/topic/lLcC 著作权归作者所有。请勿转载和采集!