Go语言免杀加载器分析与优化建议

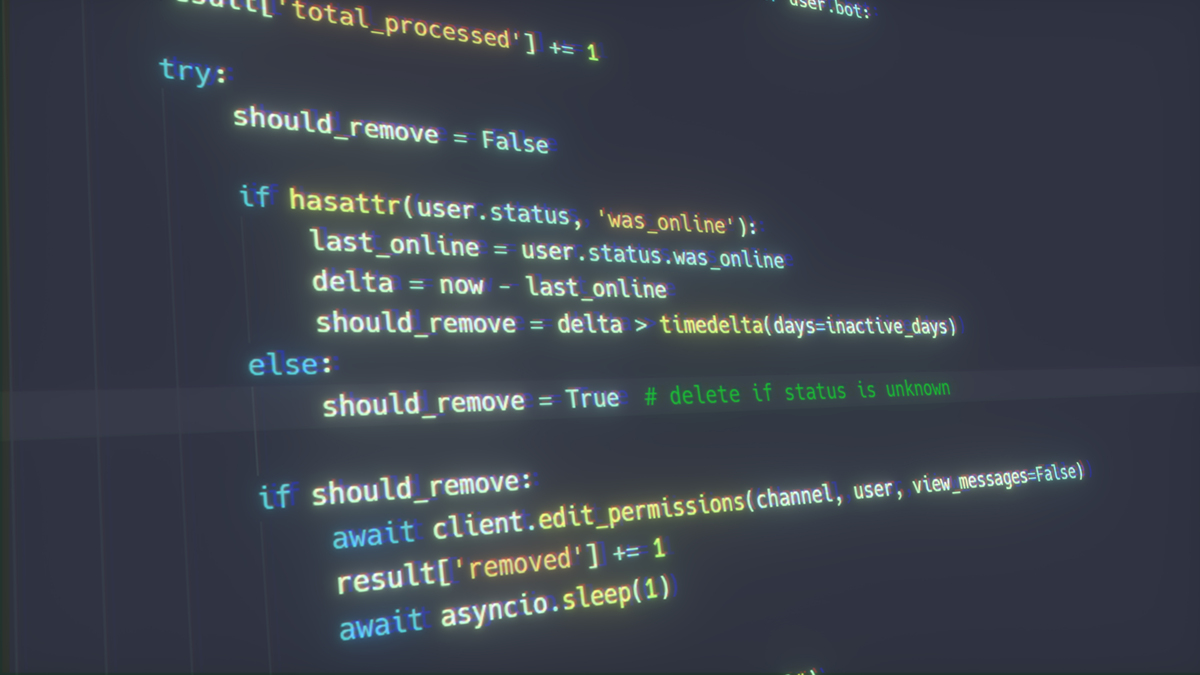

这段代码实现了一个简单的免杀加载器,主要包括以下几个部分:

-

AES加密/解密

-

内存加载

-

文件读取

-

函数调用

其中,AES加密/解密使用了Go语言内置的'crypto/aes'和'crypto/cipher'库;内存加载使用了Windows系统API函数'VirtualAlloc'和'RtlMoveMemory';文件读取使用了Go语言内置的'io/ioutil'库;函数调用使用了Go语言内置的'reflect'库。

这段代码的免杀特征主要包括:

-

使用AES加密/解密,增加了恶意代码的难以分析性。

-

在内存中加载恶意代码,避免了文件被杀软查杀的风险。

-

使用函数调用,避免了直接调用恶意代码的风险。

不足之处:

-

加密密钥和恶意代码都是明文存储在代码中,可以方便地被分析人员获取。

-

内存加载和函数调用的方式是常见的免杀技术,易被杀软检测到。

提升意见:

-

对密钥和恶意代码进行混淆处理,增加代码的难以分析性。

-

使用更加隐蔽的内存加载和函数调用方式,如使用反射、动态链接库加载等技术。

-

进一步优化代码,减少免杀特征,如避免使用Windows系统API函数、减少代码量等。

原文地址: https://www.cveoy.top/t/topic/lKOe 著作权归作者所有。请勿转载和采集!