JavaScript 代码加密方式识别

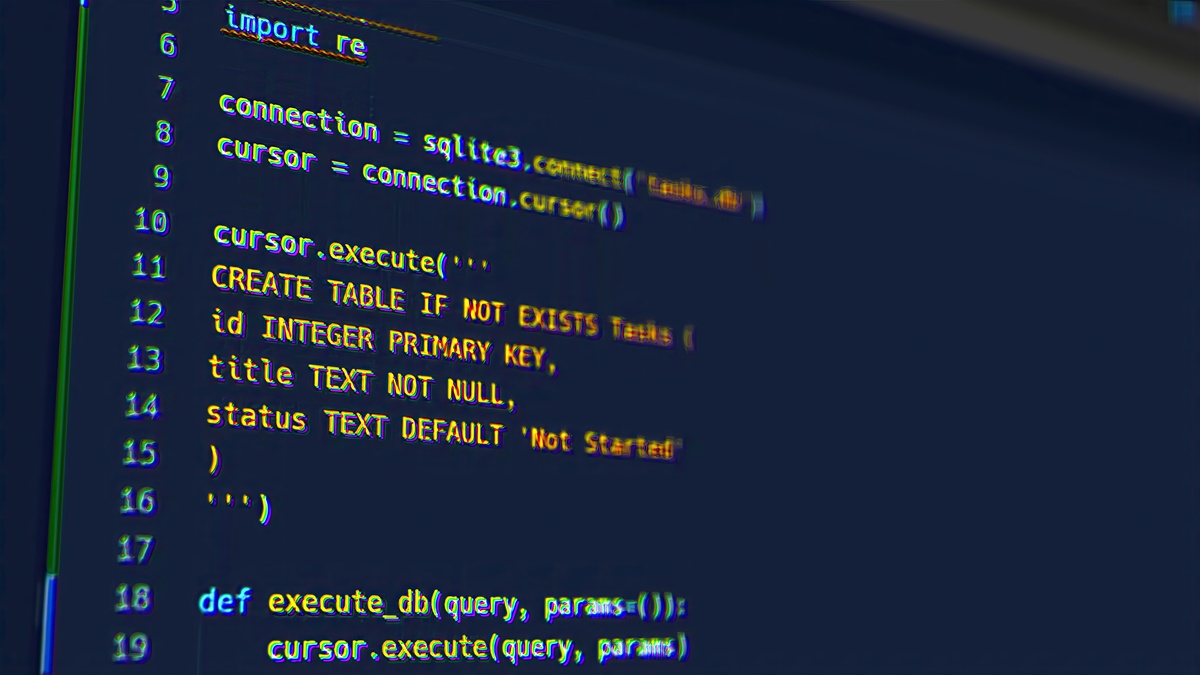

这段 JavaScript 代码使用了混淆技术,而不是真正的加密。混淆技术通过改变代码结构,增加代码复杂度,使代码难以阅读和理解,但并不真正改变代码的逻辑和功能。

这段代码中,变量名和函数名被替换成了随机字符串,代码结构也被打乱,但实际的功能并没有被隐藏。这是一种常见的 JavaScript 代码混淆方式,目的是防止代码被盗用和分析。

如果想要识别这段代码的具体功能,需要进行反混淆处理,将代码还原成可读的格式。可以通过一些反混淆工具或手动分析来完成。

需要注意的是,混淆后的代码仍然可以被执行,只是理解和分析难度更高。

以下是这段代码中的混淆特征:

- 变量名和函数名被替换成随机字符串,例如 'version_' 、 '_0x14e849' 、 '_0x5dda' 等。

- 代码结构被打乱,例如将代码分成多行并使用空格和换行符进行分隔。

- 使用了一些非标准的语法,例如 'return _0x2c70d7=_0x2c70' 。

这段代码的具体功能需要根据其上下文和调用方式才能确定。

如果您需要进一步了解 JavaScript 代码混淆技术或反混淆工具,可以搜索相关资料或咨询专业人士。

原文地址: https://www.cveoy.top/t/topic/lHfF 著作权归作者所有。请勿转载和采集!