PHP-FPM FastCGI 代码执行漏洞原理及防御措施

PHP-FPM 是一个快速 CGI 管理器,负责处理 PHP 脚本请求。在 PHP-FPM 攻击中,攻击者试图利用 FastCGI 执行任意代码的漏洞来执行恶意代码。

漏洞的原理在于 PHP-FPM 在处理 FastCGI 请求时,会将请求包解析成 FastCGI 协议格式,并将请求内容传递给 PHP 解释器进行处理。攻击者可以利用 FastCGI 协议中的某些字段,注入恶意代码,从而实现任意代码执行。

例如,攻击者可以发送一个包含特殊环境变量的恶意请求包,该环境变量指定要执行的恶意代码。PHP-FPM 处理该请求时,会将该环境变量传递给 PHP 解释器,从而执行恶意代码。

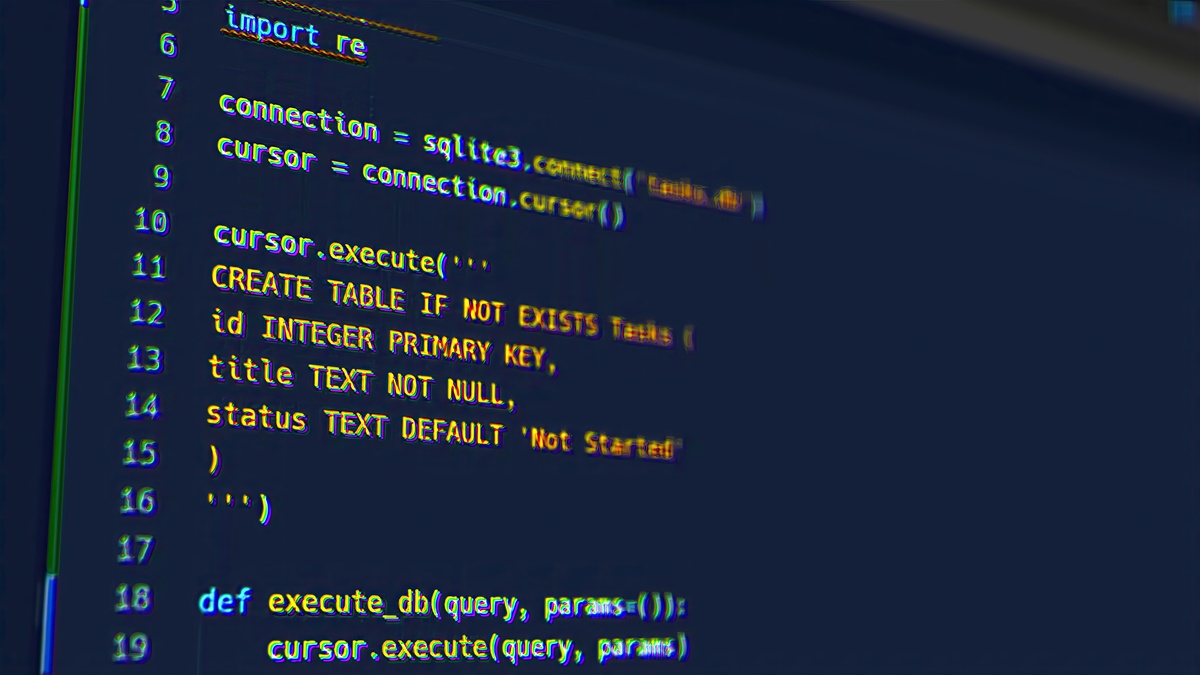

以下是一个具体的漏洞利用示例:

- 攻击者向 PHP-FPM 发送一个 FastCGI 请求,请求中包含特殊的环境变量,用于指定要执行的恶意代码。

- PHP-FPM 解析该请求,将请求内容传递给 PHP 解释器进行处理。

- PHP 解释器接收到请求后,读取特殊的环境变量,发现其中包含恶意代码。

- PHP 解释器执行恶意代码,导致服务器被攻击者控制。

为了防止这种漏洞,建议管理员采取以下措施:

- 及时更新 PHP-FPM 版本,避免已知的漏洞。

- 配置 PHP-FPM 以限制对 FastCGI 的访问。

- 使用安全的 Web 服务器配置,例如限制 PHP-FPM 只能被指定的 IP 地址访问。

- 定期检查服务器,以发现任何漏洞或异常活动。

原文地址: https://www.cveoy.top/t/topic/lCxM 著作权归作者所有。请勿转载和采集!