C 程序安全漏洞分析:int main(int argc, char **argv) 示例

C 程序安全漏洞分析:int main(int argc, char **argv) 示例

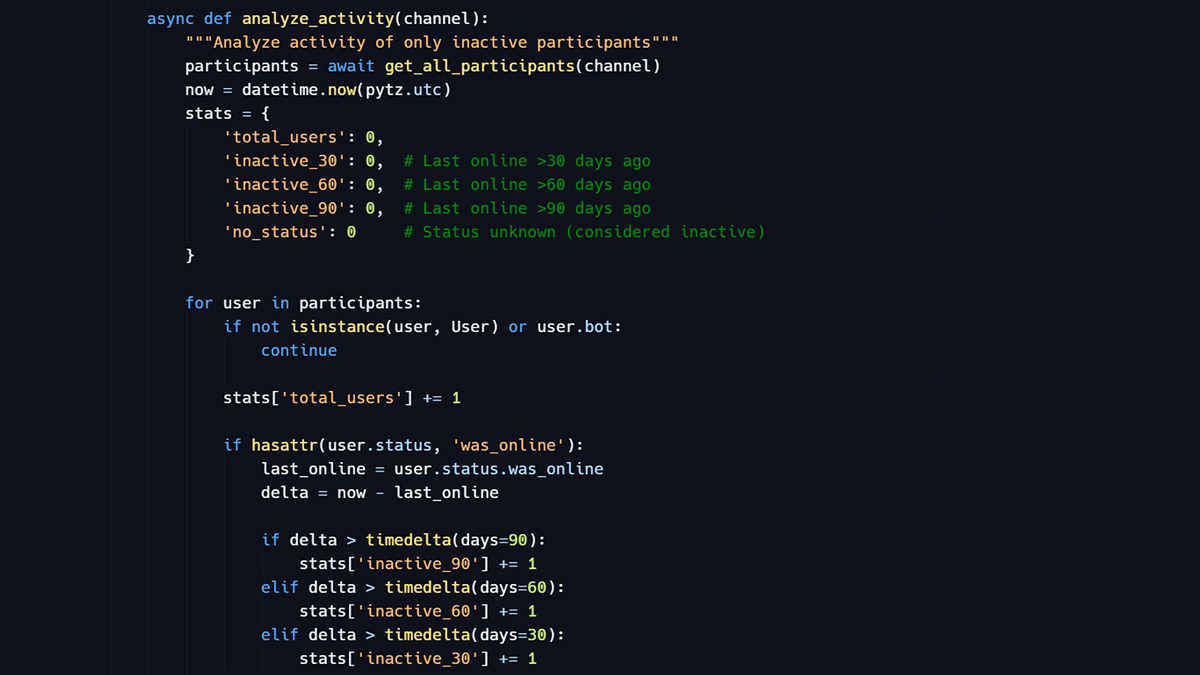

以下代码展示了一个简单的 C 程序,它读取指定文件并输出到标准输出。

int main(int argc, char **argv) {

char *file;

char *host;

file = argv[1];

if (access(argv[1], R_OK) == 0) { // 检查是否对目标文件有读取权限

int ffd;

int rc;

sleep(1);

struct sockaddr_in sin;

char buffer[4096];

ffd = open(file, O_RDONLY);

rc = read(ffd, buffer, sizeof(buffer));

write(1, buffer, rc);

printf('wrote file!

');

} else {

printf('You don't have access to %s

', file);

}

return 0;

}

这段程序存在以下安全漏洞:

- 没有对输入参数进行足够的验证,可能会受到命令注入攻击。

- 代码直接将 argv[1] 作为文件路径,如果用户输入的 argv[1] 包含恶意代码,例如 ';' 或 '&&',程序可能会执行恶意命令。

- 没有对文件路径进行足够的验证,可能会受到路径遍历攻击。

- 代码没有对 file 进行路径规范化,如果用户输入的 argv[1] 包含 '..' 或 '/' 等特殊字符,程序可能会读取系统中的敏感文件。

- 没有对文件读取操作进行错误处理,可能会导致程序崩溃或者泄露敏感信息。

- 代码没有检查 open() 和 read() 函数的返回值,如果文件打开失败或读取失败,程序可能会崩溃或泄露文件内容。

为了提高代码安全性,需要进行以下改进:

- 对输入参数进行严格的验证,例如使用正则表达式或白名单机制来过滤非法字符。

- 使用安全函数来规范化文件路径,例如 realpath() 函数。

- 对文件操作函数的返回值进行检查,并根据返回值进行相应的处理。

总结:

代码中的安全漏洞主要是因为没有对输入参数进行足够的验证和错误处理,导致程序容易受到攻击。开发者应该在编写代码时注意安全问题,避免出现类似的漏洞。

原文地址: https://www.cveoy.top/t/topic/kpbU 著作权归作者所有。请勿转载和采集!