网络监听技术实验报告:ARP欺骗、ettercap DNS欺骗工具详解

网络监听技术实验报告

实验目的:

- 了解网络监听技术的基本原理。

- 学习ARP欺骗工具'arpspoof'的用法。

- 掌握ettercap DNS欺骗的操作方法。

- 熟悉ettercap工具的使用。

实验要求:

- 熟悉网络基础知识。

- 了解ARP协议和DNS协议的基本原理。

- 具备Linux系统操作基础。

实验内容:

-

局域网攻击:ARP欺骗

- 使用ARP欺骗工具'arpspoof'将自己伪装成网关或其他主机,使得目标主机的数据流经过自己,从而实现对目标主机的监听和攻击。

-

ettercap DNS欺骗

- 使用ettercap工具对目标主机进行DNS欺骗,将目标主机的DNS请求重定向到攻击者控制的DNS服务器上,从而实现对目标主机的监听和攻击。

-

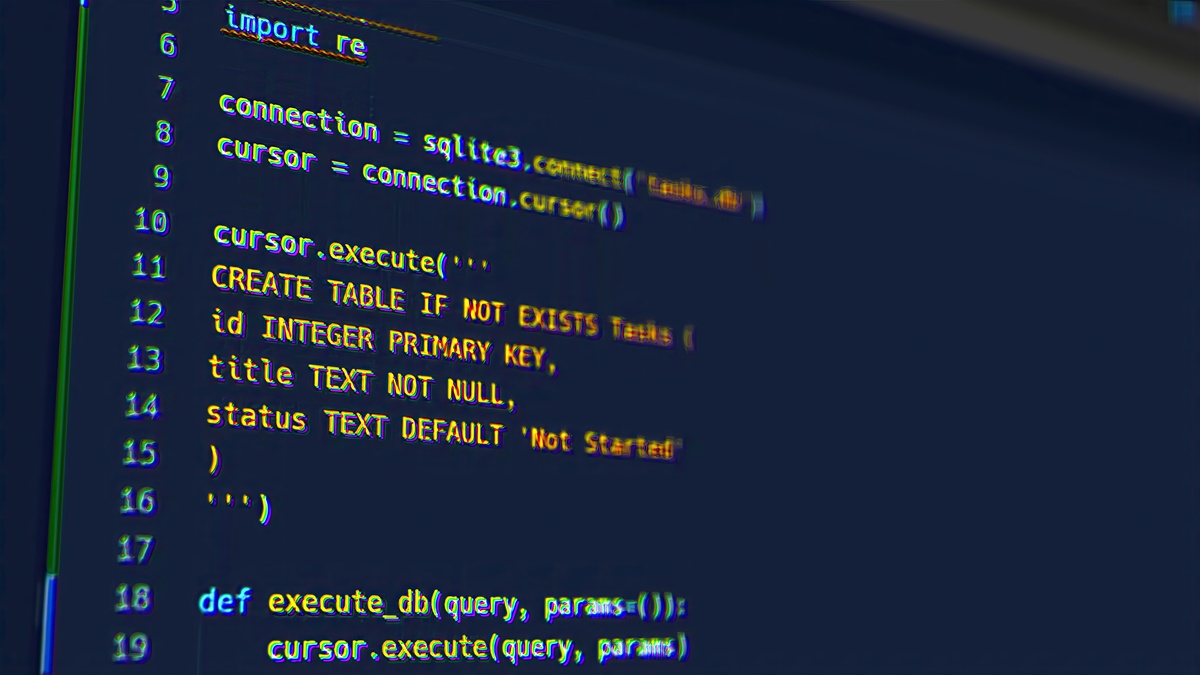

ettercap工具使用

- 学习ettercap工具的基本操作方法,包括启动ettercap、选择目标主机、选择攻击方式、查看监听结果等。

实验心得: 在实验过程中,我碰到了一些问题。例如,在使用'arpspoof'工具进行ARP欺骗时,需要注意设置正确的网关和目标主机IP地址,否则会导致网络连接中断。在使用ettercap工具进行DNS欺骗时,需要注意选择正确的攻击方式和DNS服务器IP地址,否则会导致DNS解析失败。通过不断尝试和调试,我最终成功解决了这些问题,掌握了网络监听技术的基本原理和操作方法。

原文地址: https://www.cveoy.top/t/topic/kWsV 著作权归作者所有。请勿转载和采集!