XSS 注入解决方案及 Java 代码示例

XSS(跨站脚本攻击)是一种常见的 Web 安全漏洞,攻击者通过注入恶意脚本代码,可以窃取用户的敏感信息。解决 XSS 漏洞的方法主要有以下几种:

-

输入检查和过滤:对用户输入的内容进行检查和过滤,过滤掉一些特殊字符,如 '<', '>', '&', '"', ''' 等,防止恶意脚本注入。可以使用一些开源的 XSS 过滤器库,如 OWASP ESAPI。

-

输出编码:对输出到页面的内容进行编码,将特殊字符转换成 HTML 实体,如 '<' 转换成 '<', '>' 转换成 '>',防止浏览器将其解释为 HTML 标签。

-

CSP(内容安全策略):通过设置 HTTP 头部的 Content-Security-Policy 来限制页面中可以执行的脚本,从而有效防止 XSS 攻击。可以参考官方文档了解如何配置 CSP。

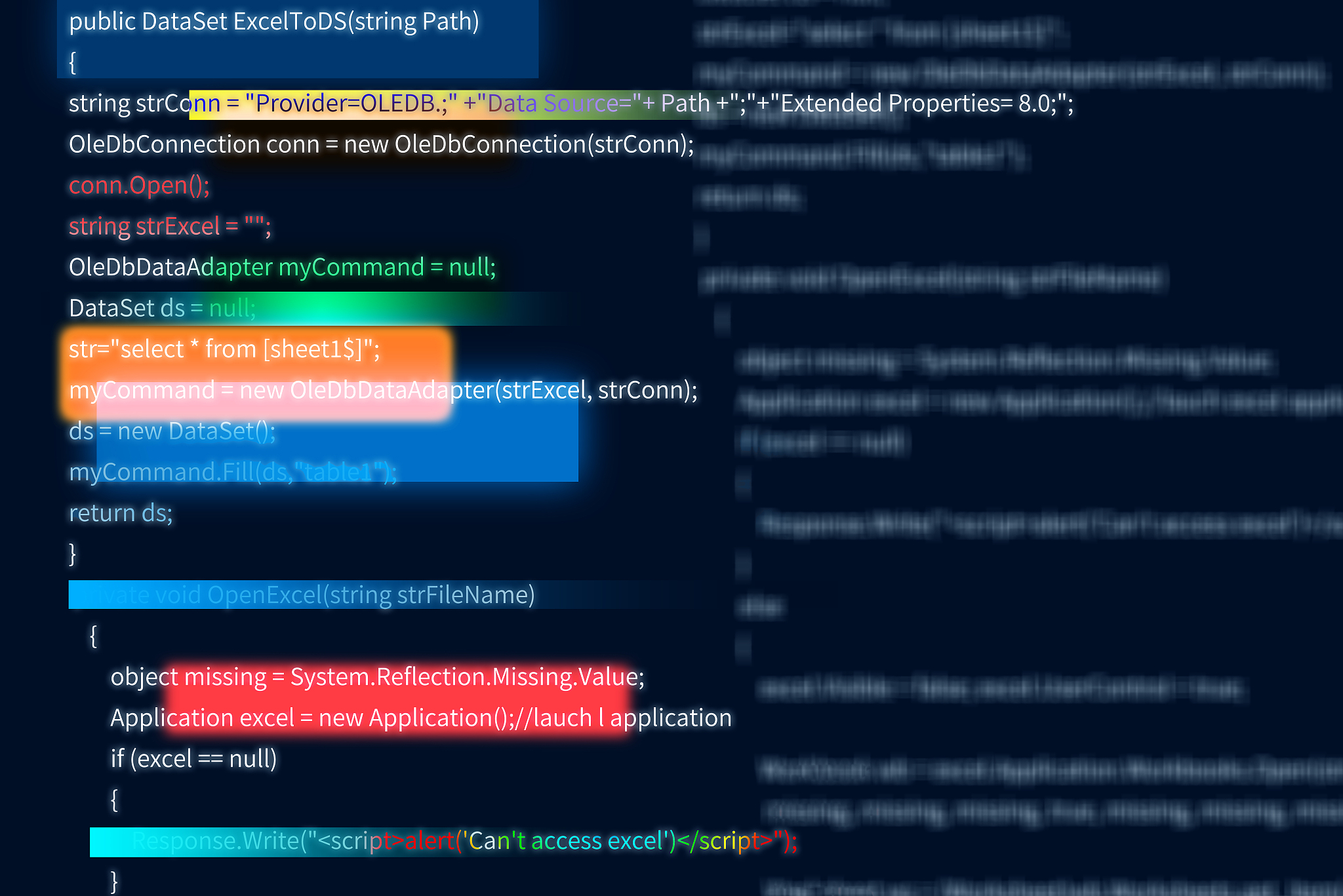

下面是一个简单的 Java 代码示例,演示如何对用户输入进行过滤和输出编码:

import org.owasp.esapi.ESAPI;

public class XSSDemo {

public static void main(String[] args) {

String userInput = "<script>alert('XSS');</script>";

String filteredInput = ESAPI.encoder().encodeForHTML(userInput);

System.out.println(filteredInput);

}

}

这段代码使用了 OWASP ESAPI 库中的 encoder() 方法,对用户输入进行了 HTML 编码,将特殊字符转换成 HTML 实体。输出结果为:

<script>alert('XSS');</script>

这样就可以防止恶意脚本注入,保护用户的安全。如果需要更加详细的 XSS 防护方案,可以参考 OWASP 官方文档。该代码需要引入 OWASP ESAPI 库,包路径为:

org.owasp.esapi

原文地址: https://www.cveoy.top/t/topic/fYyy 著作权归作者所有。请勿转载和采集!